Innkjøp av Mac til din bedrift er en stor investering og å fortsette med PC kan være enklere å få gjennom til økonomiavdelingen. Men med et helhetlig og langsiktig syn på investeringen, kan Mac faktisk være en rimeligere løsning for dere.

Dyrere, men enklere utrulling

En Mac har en høyere innkjøpspris enn en PC, og mange er derfor av oppfatning av Mac er dyrere for bedriften. Sannheten er at innkjøpsprisen ikke viser det helhetlige kostnadsbildet for investeringen. En Mac er raskere og rimeligere å ta i bruk da den allerede inneholder forhåndsinstallert operativsystem og er enklere å sette opp. En ny PC trenger ofte Windows-lisenser i tillegg til maskinen, som også gjør at IT-avdelingen må installere dette før utrulling.

Apple har kun ett operativsystem, og dette inneholder viktige funksjoner som beskyttelse mot malware/virus, kryptering og brannmur. De samme funksjonene i Windows krever den mest avanserte versjonen av Windows – som er vesentlig dyrere enn standardutgaven.

Billigere i drift

Etter innkjøp av maskin og programvare samt tid brukt på installasjon av operativsystem og oppsett vil kostnadsforskjellen være noe utjevnet, men det er etter utrullingen kostnadsbildet virkelig endres i Macens favør. Teknologibedriften IBM, hvor over 100 000 ansatte bruker Mac, rapporterer at en PC er 3 ganger så dyr i drift som en Mac. Dette kommer blant annet av at kun 3,5% av Mac-brukere kontakter IT-avdelingen, mens tallet er 40% for PC-brukere. Dette gjør at kun 25 ansatte kunne supportere 30 000 Macer hos IBM i 2015.

IBM melder om en besparelse på opptil USD 535 hvert fjerde år for hver Mac de har rullet ut til fordel for PC. Dette inkluderer alt fra innkjøp, oppsett, vedlikehold og levetid, så når alt kommer til alt, er Mac billigere fra et driftsmessig perspektiv.

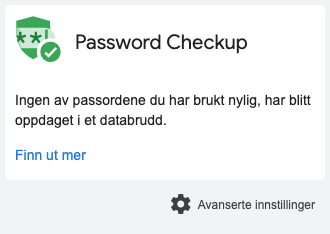

Økt sikkerhet

Selv om bruken av Mac og macOS øker, kjører omkring 90% av verdens datamaskiner Windows. Det høye antallet Windows-maskiner gjør at Windows er vesentlig mer attraktivt for hackere, virus-forfattere og datakriminelle, og flertallet av angrep skjer mot Windows-maskiner. Et eksempel er Wannacry-angrepet som slo flere hundre tusen Windows-maskiner ut av spill i 2017.

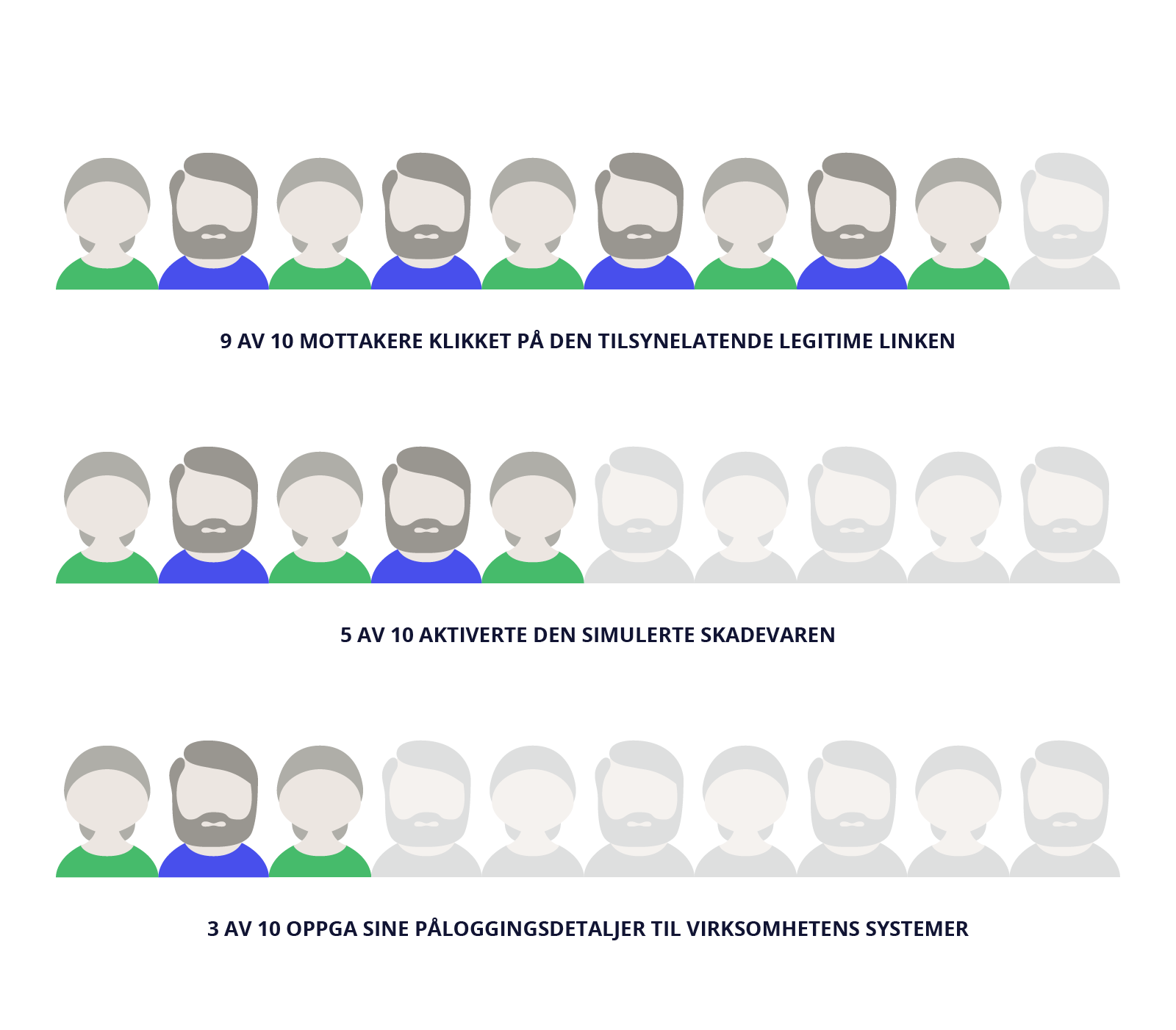

Wannacry-angrepet og andre angrep har kostet norske bedrifter millioner av kroner de siste årene. I følge Mørketallundersøkelsen 2018 var gjennomsnittskostnaden 54 000 for sikkerhetsbrudd i 2017, og de hardest rammede bedriftene estimerte kostnader på rundt 2 millioner kroner. Disse angrepene kan selvfølgelig også skje dersom man bruker Mac, og er ofte relatert til IT-sikkerhetskultur, men sannsynligheten for å bli rammet reduseres kraftig med tilfredsstillende IT-sikkerhet.

Mer enn kostnader må vurderes

I mange tilfeller blir altså besparelsen ved innkjøp av PC kontra Mac spist opp av kostnader til oppsett, vedlikehold og drift. Likevel bør ikke kostnaden være den eneste vurderingen som legges til grunn ved kjøp av ny maskinvare. Vurderingen bør også inneholde de ansattes fornøydhet og på hvilken enhet de er mest produktive. Dette er ikke medregnet i IBM´s studie, eller denne artikkelen, og er individuelt fra bedrift til bedrift.

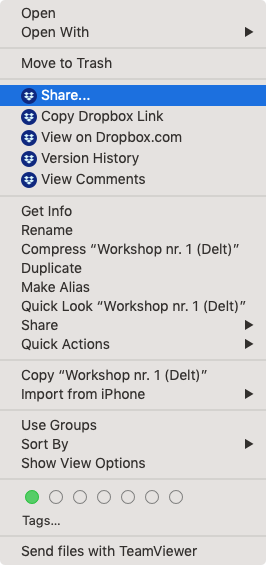

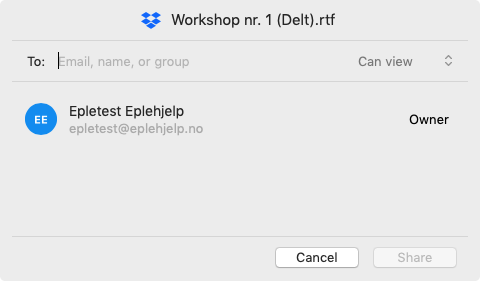

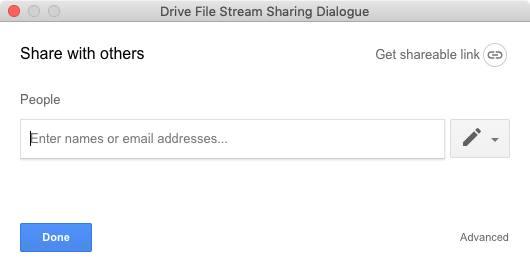

Programvarekomptibilitet har tidligere vært et tungt argument når det kommer til valget mellom PC og Mac, men det er ikke lenger tilfellet. Flere og flere applikasjoner flyttes til skyen og kan kjøres på alle operativsystemer. Både Mac og PC støtter de aller fleste industristandarder og hindringene for å ha Mac og PC i et blandet miljø blir stadig færre.

Er dere usikre på om Mac eller PC er riktig for dere? Ta kontakt, så hjelper vi dere med valget!

Les om hvordan det gikk da vi implementerte Mac for Film & Kino høsten 2018.